Большой передел мира

267,359,715

522,618

|

|

DeC ( Профессионал ) |

| 21 дек 2020 19:51:30 |

Хакеры

новая дискуссия Дискуссия 144

Журналисты таблоидов New York Fakes и Washington Toast фанатично добивают свой авторитет, навешивая solarwindsгейт на ГРУ (несмотря на всеобщий WTF от профессионального киберсек-сообщества). Тем временем мимо их внимания набухла другая интересная история, которая, по понятным причинам политического заказа, вряд ли найдёт отражение на страницах этих изданий. Просто потому, что история касается израильской компании NSO Group, а к ней русских хакеров не пришьёшь.

Канадские правдорубы из Citizen Lab выявили масштабную кибератаку против сотрудников катарских телеканалов Al Jezeera и Al Arabi TV с использованием мобильного трояна Pegasus. Всего 37 человек.

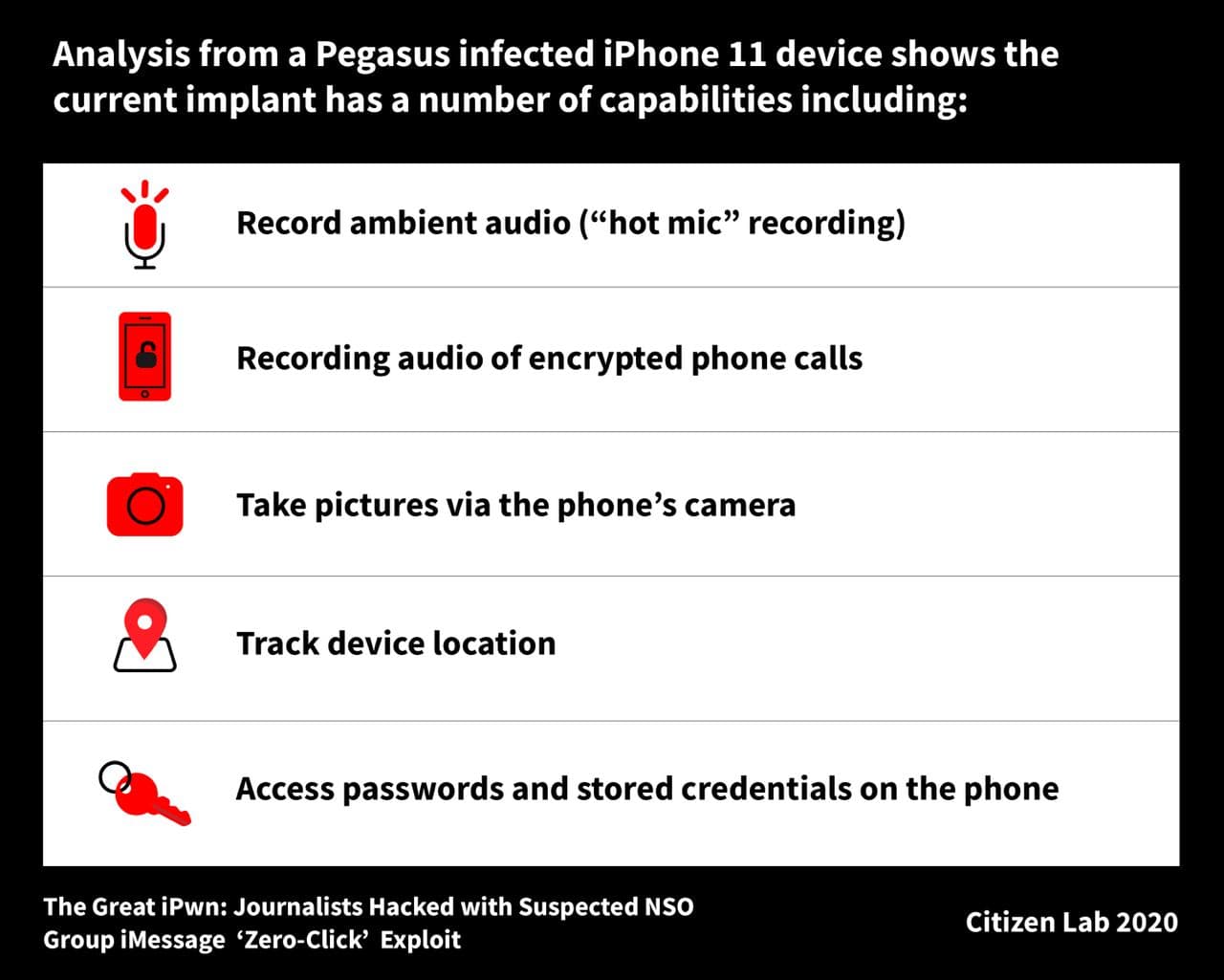

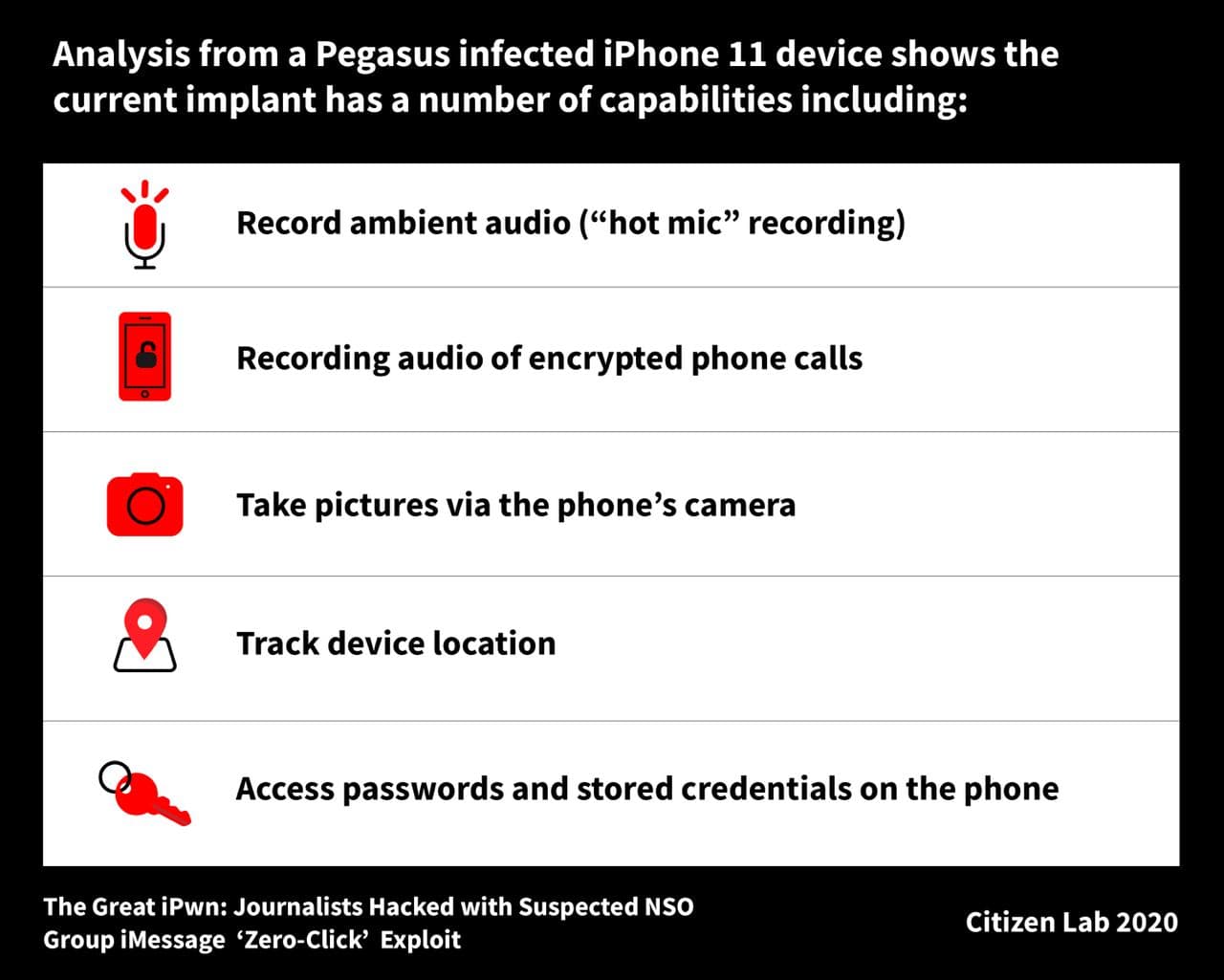

Благодаря трояну NSO Group могла передавать заказчикам (о них речь ниже) геоданные жертв, мгновенные снимки с камеры, содержание зашифрованных голосовых звонков, живые записи с микрофона и пароли для доступа к другим сервисам.

Атака проводилась на мобильные устройства Apple с помощью зеродей-уязвимости в службе мгновенных сообщений iMessage. По всей видимости, уязвимость находилась на боевом дежурстве с 2016 года и была пофиксена только в самой свежей версии iOS 14.

Атаку вычислили при помощи установки VPN-приложения на iPhone одного журналиста, который подозревал, что его устройство взломано. После этого специалисты Citizen Lab проанализировали логи и метаданные и выявили соединение с сервером, который ранее засветился как один из серверов NSO Group. Любопытно, что перед установкой Pegasus на смартфоне была обнаружена аномальная активность, связанная с обменом данными между процессом imagent (один из компонентов iMessage и Facetime) и iCloud. Рисёрчеры считают, что именно здесь использовалась зеродей-уязвимость.

А кто же заказчики? Citizen Lab указывают на спецслужбы Саудовской Аравии и ОАЭ. Кибератака вполне вписывается в раскладку ближневосточной мышиной возни между этими странами и Катаром.

Канадские правдорубы из Citizen Lab выявили масштабную кибератаку против сотрудников катарских телеканалов Al Jezeera и Al Arabi TV с использованием мобильного трояна Pegasus. Всего 37 человек.

Благодаря трояну NSO Group могла передавать заказчикам (о них речь ниже) геоданные жертв, мгновенные снимки с камеры, содержание зашифрованных голосовых звонков, живые записи с микрофона и пароли для доступа к другим сервисам.

Атака проводилась на мобильные устройства Apple с помощью зеродей-уязвимости в службе мгновенных сообщений iMessage. По всей видимости, уязвимость находилась на боевом дежурстве с 2016 года и была пофиксена только в самой свежей версии iOS 14.

Атаку вычислили при помощи установки VPN-приложения на iPhone одного журналиста, который подозревал, что его устройство взломано. После этого специалисты Citizen Lab проанализировали логи и метаданные и выявили соединение с сервером, который ранее засветился как один из серверов NSO Group. Любопытно, что перед установкой Pegasus на смартфоне была обнаружена аномальная активность, связанная с обменом данными между процессом imagent (один из компонентов iMessage и Facetime) и iCloud. Рисёрчеры считают, что именно здесь использовалась зеродей-уязвимость.

А кто же заказчики? Citizen Lab указывают на спецслужбы Саудовской Аравии и ОАЭ. Кибератака вполне вписывается в раскладку ближневосточной мышиной возни между этими странами и Катаром.

ОТВЕТЫ (0)

Комментарии не найдены!