Большой передел мира

267,457,165

522,663

Карма: +421,337.15

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

В Эквадоре прошёл первый тур выборов президента. Кандидат левого толка Андрес Араус, поддержанный бывшим президентом Рафаэлем Корреа, набрал около 35 процентов, заметно опередив правого кандидата Гильермо Лассо. Оба примет участие во втором туре в апреле.

Действующий президент Ленин Морено, социалист, проводивший на деле правый курс, крайне непопулярен (порядка 7 процентов) и не стал выдвигать свою кандидатуру.

Экономическая ситуация в Эквадоре ухудшается давно, к тому же страна тяжело пострадала от пандемии и связанного с ней кризиса. Решением Ленина Морено, которое привлекло международное внимание, стало выдворение Джулиана Ассанжа из посольства страны в Лондоне в 2019 году после 7 лет его нахождения там в статусе политического беженца.

Ecuador's socialist candidate Arauz claims 'resounding victory' as election set for April runoff

Действующий президент Ленин Морено, социалист, проводивший на деле правый курс, крайне непопулярен (порядка 7 процентов) и не стал выдвигать свою кандидатуру.

Экономическая ситуация в Эквадоре ухудшается давно, к тому же страна тяжело пострадала от пандемии и связанного с ней кризиса. Решением Ленина Морено, которое привлекло международное внимание, стало выдворение Джулиана Ассанжа из посольства страны в Лондоне в 2019 году после 7 лет его нахождения там в статусе политического беженца.

Ecuador's socialist candidate Arauz claims 'resounding victory' as election set for April runoff

Язык ненависти оказывает сдерживающий эффект на демократический дискурс в онлайн-среде. (c) Еврокомиссия

Карма: +123.48

Регистрация: 12.11.2008

Сообщений: 64

Читатели: 6

Регистрация: 12.11.2008

Сообщений: 64

Читатели: 6

Креативность методичек само-исчерпалась.

Пастухи берут массовостью: с раннего утра до часа дня во всех городах и весях Союза Мьянма вышли организованные NLD колонны молодёжи, ограниченные по бокам растянутой пластиковой бечевкой; через каждые 50 метров подпаски с матюгальниками бодро задавали прописанные речёвки. Был организован подвоз и раздача корпоративных сувениров: партийных футболок и бейсболок.

Скучно... Хотя в Янгоне в даунтауне группа каких-то пидаров пыталась присоседиться и незаметно влиться в колонну. Но демонстранты сторонились чужаков – те несли не-красные радужные знамёна, показывали не три пальца вместе, а раскрытую ладонь, и кричали непотребное. Фото выкладывать не буду.

Пастухи берут массовостью: с раннего утра до часа дня во всех городах и весях Союза Мьянма вышли организованные NLD колонны молодёжи, ограниченные по бокам растянутой пластиковой бечевкой; через каждые 50 метров подпаски с матюгальниками бодро задавали прописанные речёвки. Был организован подвоз и раздача корпоративных сувениров: партийных футболок и бейсболок.

Скучно... Хотя в Янгоне в даунтауне группа каких-то пидаров пыталась присоседиться и незаметно влиться в колонну. Но демонстранты сторонились чужаков – те несли не-красные радужные знамёна, показывали не три пальца вместе, а раскрытую ладонь, и кричали непотребное. Фото выкладывать не буду.

Отредактировано: yury_su - 08 фев 2021 15:48:10

Карма: +421,337.15

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

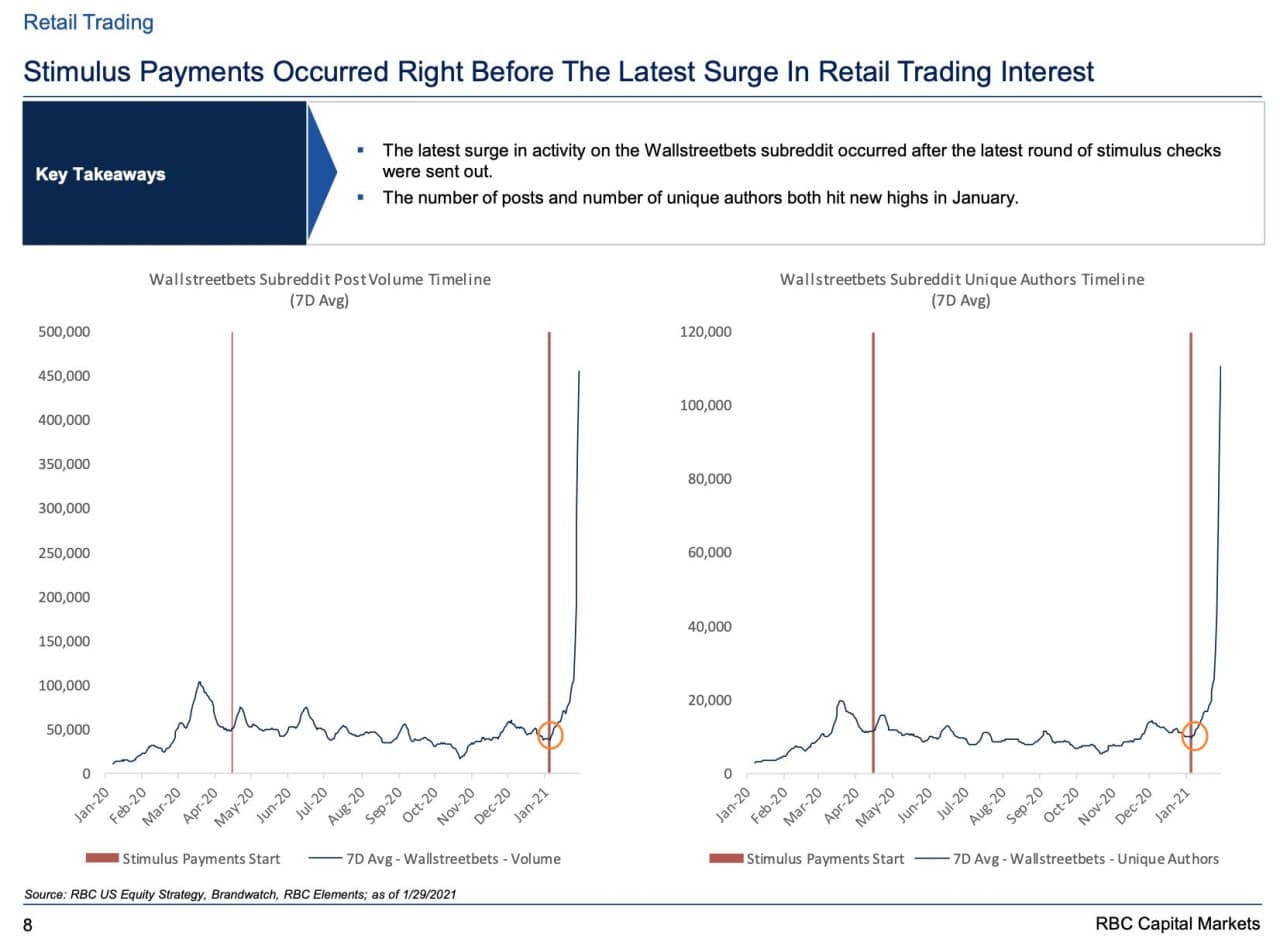

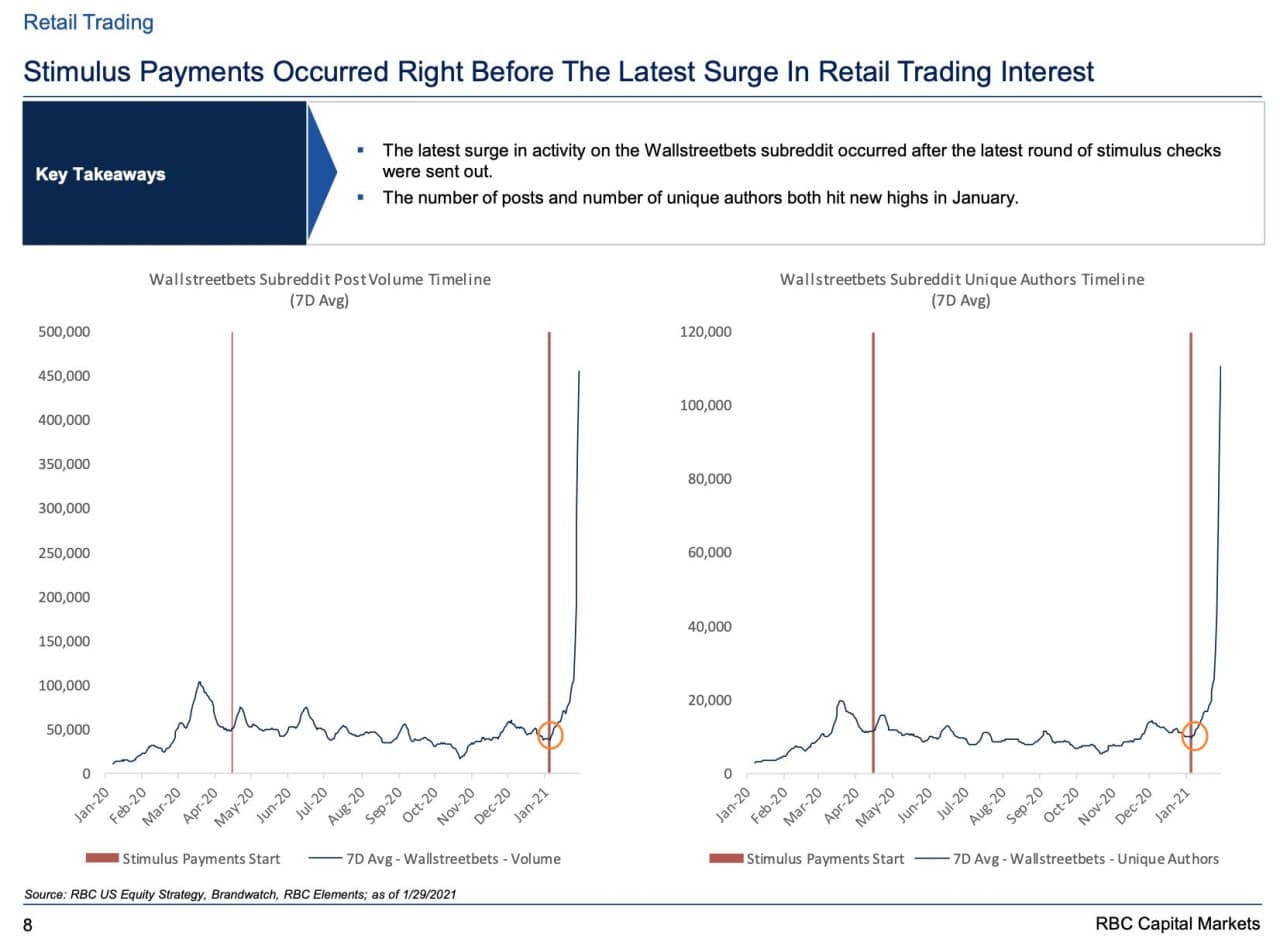

RBC: самый мощный движняк WSB произошел сразу после того как народ получил халявное бабло из пакета стимулирования...

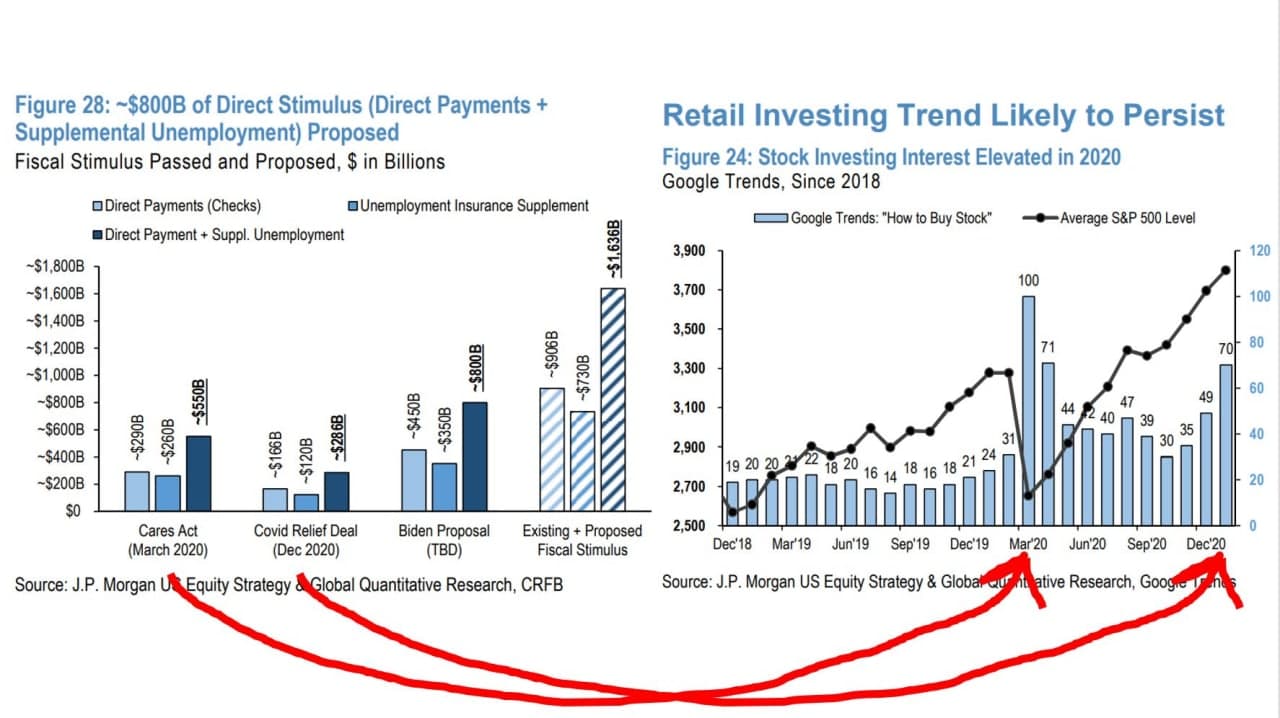

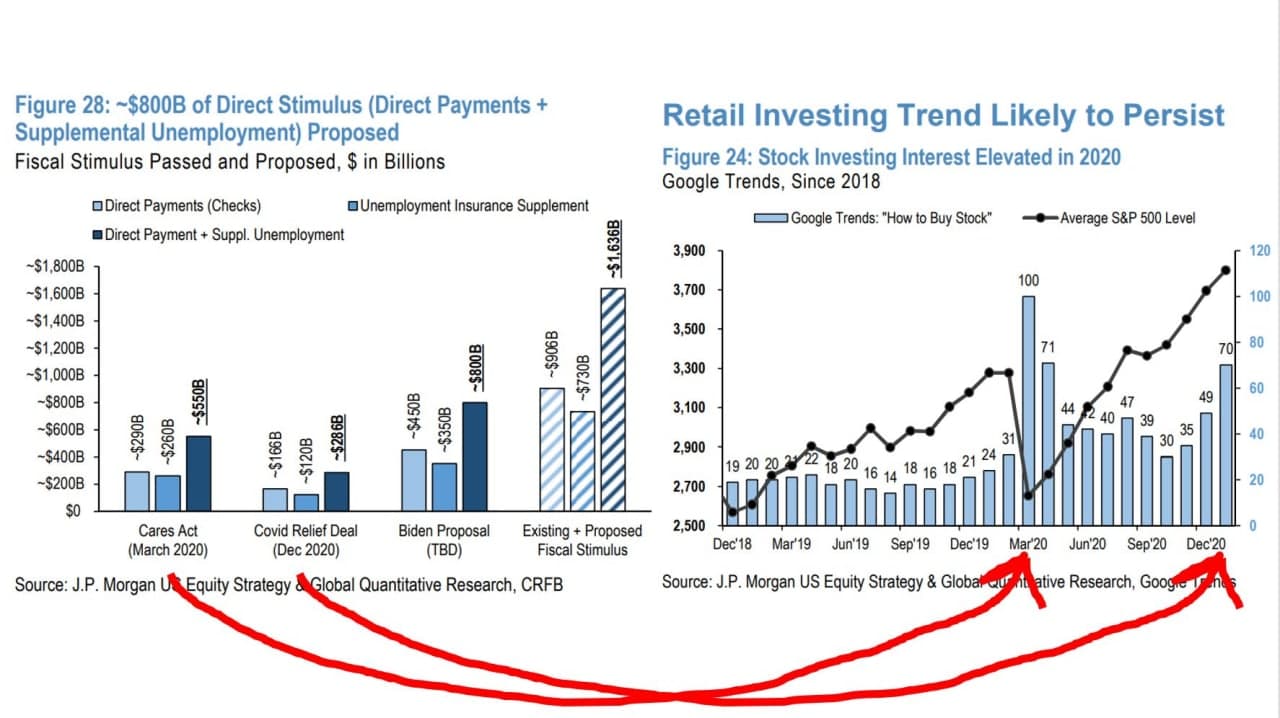

JPMorgan: наблюдается всплеск активности физиков на рынках акций и в крипте каждый раз как народ получает халявные чеки из пакетов стимулирования

JPMorgan: наблюдается всплеск активности физиков на рынках акций и в крипте каждый раз как народ получает халявные чеки из пакетов стимулирования

Отредактировано: DeC - 08 фев 2021 15:21:36

Язык ненависти оказывает сдерживающий эффект на демократический дискурс в онлайн-среде. (c) Еврокомиссия

Карма: +421,337.15

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

SCMP про Фазу 1 торговой сделки США-Китай: полный провал

Язык ненависти оказывает сдерживающий эффект на демократический дискурс в онлайн-среде. (c) Еврокомиссия

Карма: +421,337.15

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

КИТАЙ - ПРОДАЖИ ЛЕГКОВЫХ АВТО (ЯНВ) = +25.6% Г/Г - PCA

Язык ненависти оказывает сдерживающий эффект на демократический дискурс в онлайн-среде. (c) Еврокомиссия

Карма: +421,337.15

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

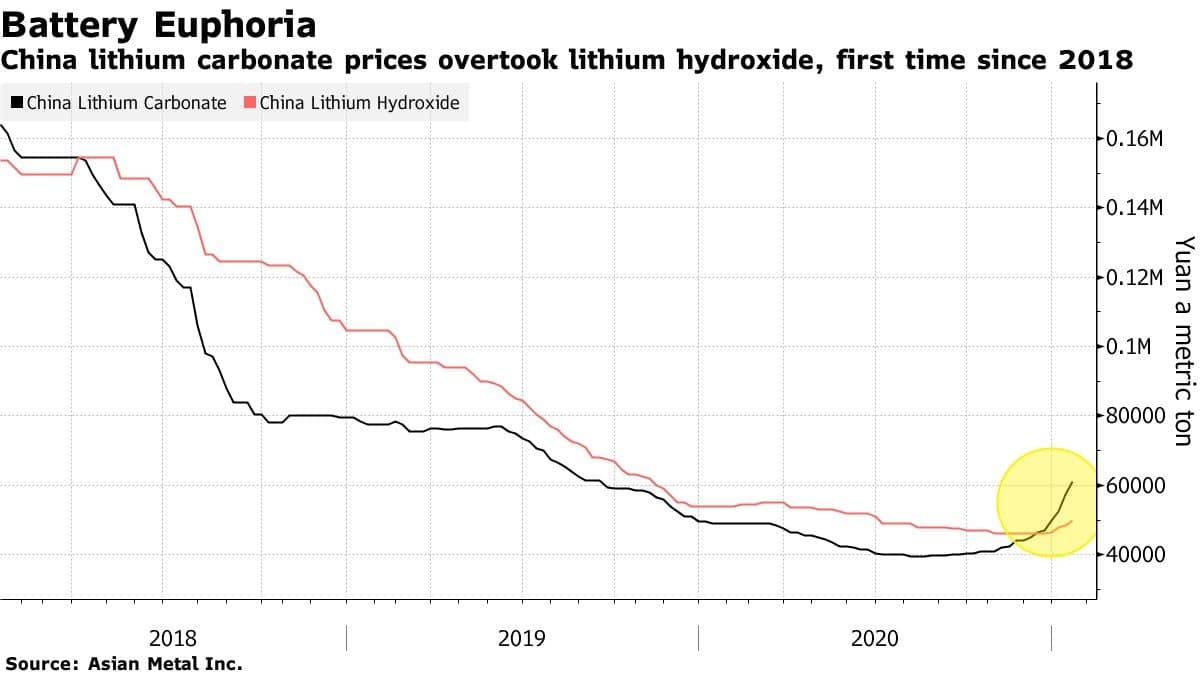

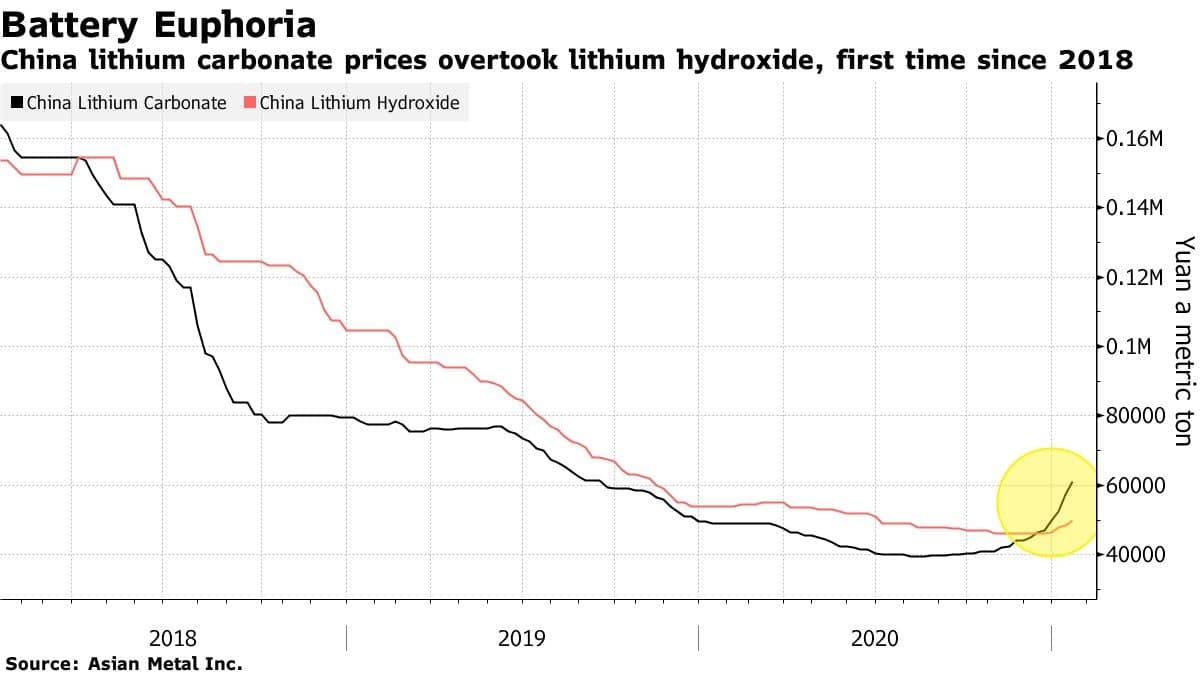

Растущий спрос на более дешевые аккумуляторы для электромобилей в Китае начинает сказываться на рынке карбоната лития.

Впервые с марта 2018 года цены на карбонат лития в Китае превысили цены на гидроксид лития, что было вызвано возрождением более дешевых силовых агрегатов, в которых используется карбонат, но не гидроксид - BBG

Впервые с марта 2018 года цены на карбонат лития в Китае превысили цены на гидроксид лития, что было вызвано возрождением более дешевых силовых агрегатов, в которых используется карбонат, но не гидроксид - BBG

Язык ненависти оказывает сдерживающий эффект на демократический дискурс в онлайн-среде. (c) Еврокомиссия

Карма: +421,337.15

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

США возобновляют взаимодействие с Советом ООН по правам человека – Блинкен

Язык ненависти оказывает сдерживающий эффект на демократический дискурс в онлайн-среде. (c) Еврокомиссия

Карма: +123.48

Регистрация: 12.11.2008

Сообщений: 64

Читатели: 6

Регистрация: 12.11.2008

Сообщений: 64

Читатели: 6

Цитата: Dobryаk от 08.02.2021 14:55:20Процитирую Антона Павловича Чехова:

Китайский / катайский, но не ханьский.

Южнее Великих Китайских / Катайских Стен лежит Хань / Чина.

Пару недель назад была рабочая встреча с британцем, который несколько лет проработал в Чине. Он подумал, и ответил мне, что бойницы на стенах, которые он посетил – смотрят на юг.

Карма: +421,337.15

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Цитата: DeC от 08.02.2021 14:30:44Зеленский о прививке "Спутником V": украинцы не кролики, на них экспериментировать нельзя

"На кроликах экспериментируют меньше", - ответила официальный представитель российского МИД Захарова.

Язык ненависти оказывает сдерживающий эффект на демократический дискурс в онлайн-среде. (c) Еврокомиссия

Карма: +6,382.32

Регистрация: 10.07.2008

Сообщений: 4,783

Читатели: 6

Регистрация: 10.07.2008

Сообщений: 4,783

Читатели: 6

Цитата: просто так от 08.02.2021 08:51:15Что за счёт такой, который позволяет обойти корсчет в американском банке при платеже в долларах? Реально интересно.

Объясню на пальцах: есть некий банк. У него открыли счета, в некой валюте (доллары, тугрики или биткоины) два клиента. Если один из этих клиентов посылает деньги другому клиенту этого же банка - банк не обязательно будет создавать целый SWIFT для такой, внутренней, транзакции. Он может просто вычесть сумму из баланса первого клиента и добавить сумму на баланс второго. По крайней мере мой банк делает так («мой» потому что я тех.создатель, а не потому что клиент)

Так же это делает PayPal, например. Они проводят переводы без какого либо участия банков корреспондентов, все платежи исключительно в их внутренней базе.

Карма: +421,337.15

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

ЕВРОПЕЙСКАЯ КОМИССИЯ: ВИЗИТ В МОСКВУ МИНИСТРА ИНОСТРАННЫХ ДЕЛ ЕС БОРРЕЛЛА НЕЛЬЗЯ СРАЗУ РАСЦЕНИВАТЬ КАК УСПЕШНЫЙ ИЛИ ПРОВАЛЬНЫЙ

БОРРЕЛЛ В МОСКВЕ ПЕРЕДАЛ РОССИИ УВЕРЕННЫЕ СООБЩЕНИЯ О НАВАЛЬНОМ

ВЫСЫЛКА ДИПЛОМАТОВ ЕС ВО ВРЕМЯ ПРИЕЗДА МИНИСТРА ИНОСТРАННЫХ ДЕЛ ЕС БОРРЕЛЛА В МОСКВУ ДЕМОНСТРИРУЕТ СТРАТЕГИЮ РОССИИ

ПРЕДСТАВИТЕЛЬ ЕК О ВОЗМОЖНОСТИ НОВЫХ САНКЦИЙ ПРОТИВ РФ: САНКЦИИ НЕ ЯВЛЯЮТСЯ ЦЕЛЬЮ ЕС, ЭТО ИНСТРУМЕНТ, В ОТНОШЕНИИ РФ ДЕЙСТВУЮЩИЕ САНКЦИИ ЭФФЕКТИВНЫ

БОРРЕЛЛ В МОСКВЕ ПЕРЕДАЛ РОССИИ УВЕРЕННЫЕ СООБЩЕНИЯ О НАВАЛЬНОМ

ВЫСЫЛКА ДИПЛОМАТОВ ЕС ВО ВРЕМЯ ПРИЕЗДА МИНИСТРА ИНОСТРАННЫХ ДЕЛ ЕС БОРРЕЛЛА В МОСКВУ ДЕМОНСТРИРУЕТ СТРАТЕГИЮ РОССИИ

ПРЕДСТАВИТЕЛЬ ЕК О ВОЗМОЖНОСТИ НОВЫХ САНКЦИЙ ПРОТИВ РФ: САНКЦИИ НЕ ЯВЛЯЮТСЯ ЦЕЛЬЮ ЕС, ЭТО ИНСТРУМЕНТ, В ОТНОШЕНИИ РФ ДЕЙСТВУЮЩИЕ САНКЦИИ ЭФФЕКТИВНЫ

Отредактировано: DeC - 08 фев 2021 15:40:05

Язык ненависти оказывает сдерживающий эффект на демократический дискурс в онлайн-среде. (c) Еврокомиссия

Карма: +421,337.15

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

SINOVAC ПОЛУЧАЕТ РАЗРЕШЕНИЕ НА ПРОДАЖУ ВАКЦИНЫ ПРОТИВ COVID-19 В КИТАЕ

Язык ненависти оказывает сдерживающий эффект на демократический дискурс в онлайн-среде. (c) Еврокомиссия

Карма: +421,337.15

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

8 фев, 15:32

МОСКВА, 8 февраля. /ТАСС/. Многоцелевой истребитель 5-го поколения Су-57 получил кабину с максимальной степенью автоматизации процессов. Об этом говорится в журнале "Новые горизонты", выпускаемом Объединенной авиастроительной корпорацией (под управлением госкорпорации "Ростех").

По данным издания, на Су-57 достигнута максимальная автоматизация процессов пилотирования и боевого применения, благодаря чему разработчикам удалось создать одноместный многофункциональный истребитель.

Как сообщил изданию начальник отдела кабин ОКБ Сухого компании "Сухой" (в составе ОАК) Никита Дорофеев, автоматизация, комплексирование информации и интеллектуальная поддержка являются определяющими требованиями к эргономике кабины современного истребителя. "Теоретически летчик после выполнения взлета и до момента захода на посадку может вообще не заниматься пилотированием, а осуществлять поиск и атаку целей. Причем и этот процесс также в достаточной степени автоматизирован", - подчеркнул он.

Согласно данным журнала, на истребителе установлены многофункциональные индикаторы, способные обеспечивать летчика большим объем информации о тактической обстановке и о работе систем самолета.

На Су-57 реализована технология интеллектуальной поддержки, которая помогает летчику выполнять поставленные задачи, отмечается в "Новых горизонтах".

Истребитель Су-57 является наиболее современным многоцелевым боевым самолетом российского производства.

ТАСС

МОСКВА, 8 февраля. /ТАСС/. Многоцелевой истребитель 5-го поколения Су-57 получил кабину с максимальной степенью автоматизации процессов. Об этом говорится в журнале "Новые горизонты", выпускаемом Объединенной авиастроительной корпорацией (под управлением госкорпорации "Ростех").

По данным издания, на Су-57 достигнута максимальная автоматизация процессов пилотирования и боевого применения, благодаря чему разработчикам удалось создать одноместный многофункциональный истребитель.

Как сообщил изданию начальник отдела кабин ОКБ Сухого компании "Сухой" (в составе ОАК) Никита Дорофеев, автоматизация, комплексирование информации и интеллектуальная поддержка являются определяющими требованиями к эргономике кабины современного истребителя. "Теоретически летчик после выполнения взлета и до момента захода на посадку может вообще не заниматься пилотированием, а осуществлять поиск и атаку целей. Причем и этот процесс также в достаточной степени автоматизирован", - подчеркнул он.

Согласно данным журнала, на истребителе установлены многофункциональные индикаторы, способные обеспечивать летчика большим объем информации о тактической обстановке и о работе систем самолета.

На Су-57 реализована технология интеллектуальной поддержки, которая помогает летчику выполнять поставленные задачи, отмечается в "Новых горизонтах".

Истребитель Су-57 является наиболее современным многоцелевым боевым самолетом российского производства.

ТАСС

Язык ненависти оказывает сдерживающий эффект на демократический дискурс в онлайн-среде. (c) Еврокомиссия

59 лет

Карма: +10,762.46

Регистрация: 20.09.2008

Сообщений: 15,682

Читатели: 11

Регистрация: 20.09.2008

Сообщений: 15,682

Читатели: 11

Цитата: ILPetr от 08.02.2021 14:32:36Если кто-то решит за эти СДР отдать доллары. Но сам факт передачи долларов на счет получателя все равно очевиден. Далее СДР предъявляются эмитенту и он перечисляет доллары предъявителю СДР, сей факт перечисления тоже очевиден. В случае интереса вся движуха оказалась бессмысленной - и плательщик, и получатель долларов никуда не спрятались.

И плательшик и получатель используют для рассчетов между собой СДР, т.е. сами доллары в платежах между ними не участвуют.

Совсем грубо - Россия и Китай вкладывают по 1 доллару и создают Клиринг-Гос-Банк (КГБ). Для открытоя счета на 100 СДР-доллар надо купить СДР-доллар по текущему курсу доллара - рубля(за рубли)/юаня(за юани), а КГБ по этому-же курсу купит 100 долларов; или просто перевести на счет КГБ 100 долларов если заработок в долларах.

Все транзакции в рублях, юанях, СДР снаружи не отображаются никак. Доллары находятся на счете КГБ.

Толерантность - термин, означающий невозможность организма распознавать инородные клетки.

Западная борьба с коррупцией в России - борьба за легальную куплю-продажу власти иностранными агентами.

Честность, Справедливость, Состоятельность

Западная борьба с коррупцией в России - борьба за легальную куплю-продажу власти иностранными агентами.

Честность, Справедливость, Состоятельность

Карма: +421,337.15

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

МИНИСТР ЗДРАВООХРАНЕНИЯ ГЕРМАНИИ СПАН: ПРИ ТЕКУЩЕМ ПОЛОЖЕНИИ ДЕЛ МЫ НЕ ВЕРНЕМСЯ К НОРМАЛЬНОМУ СОСТОЯНИЮ К 15 ФЕВРАЛЯ

Язык ненависти оказывает сдерживающий эффект на демократический дискурс в онлайн-среде. (c) Еврокомиссия

Карма: +4,439.17

Регистрация: 27.09.2008

Сообщений: 24,951

Читатели: 2

Регистрация: 27.09.2008

Сообщений: 24,951

Читатели: 2

Цитата: D_K от 08.02.2021 12:23:50Из всех международных контрактов о которых объявляет РФПИ реальные перспективы имеют только те, в которых предполагается развертывание производства на мощностях локального партнера, а в этом случае Россия будет получать относительно небольшую часть прибыли в основном в виде лицензионных платежей и роялти.

Это надо конкретные соглашения смотреть. Напрашивается схема, когда локальное производство закрывает не только потребности страны размещения, но и соседей, но контракты с соседями заключает РФПИ, получая вакцину по себестоимости.

Карма: +8,672.47

Регистрация: 27.02.2020

Сообщений: 5,714

Читатели: 22

Регистрация: 27.02.2020

Сообщений: 5,714

Читатели: 22

Цитата: SBeaR от 08.02.2021 15:27:19Россия называла залив Персидским на русском языке и вероятно на персидском, однако с чего вы взяли, что на арабском языке мы не называли его всегда Арабским? С чего вы взяли, что на арабском вообще существует такое понятие как "Персидский"?

Название Арабский залив придумано в 1960-ых годах.

До этого во всех арабоязычных (да и вообще во всех) источниках использовалось название Персидский Залив (халидж аль-фарси).

Название Арабский Залив иногда употреблялось для другого географического объекта - Красного моря.

Отредактировано: Новый Читатель - 08 фев 2021 15:59:11

"Россия беспощадна" (с) Жозеп Боррель

Карма: +421,337.15

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

AstraZeneca сообщила, что срочно адаптирует свою вакцину к "южноафриканскому" штамму

Язык ненависти оказывает сдерживающий эффект на демократический дискурс в онлайн-среде. (c) Еврокомиссия

Карма: +272.31

Регистрация: 29.08.2014

Сообщений: 392

Читатели: 0

Регистрация: 29.08.2014

Сообщений: 392

Читатели: 0

Цитата: yury_su от 08.02.2021 14:03:47Логичным видится для Северного Города Солнца ввести дополнительные дотации:

- вместе с Безусловным Базовым Правом на Еду (далее ББПЕ) ввести Безусловное Базовое Право на Жильё (далее ББПЖ)

- вместе с Индивидуальные Рационы Питания (далее ИРП) ввести Индивидуальный Рацион Жилья (далее ИРЖ)

Простите, камрад, за дружеский сарказм. Утопия это.

Мудрый и циничный мозговед Савельев повторяет, что у всех приматов есть три базовых желания:

- Пища

- Продолжение Рода / Размножение, и

- Доминантность.

Про крышу над головой, медицину и образование он не говорил – это уже для человека прямоходящего и человека разумного.

А мне на мой (идеалистически-наивный) взгляд к этому все и идет. Как в советских научно фантастических рассказах все жители имели примерно одинаковые домики, машинки и тд рассчитанные исходя из биологическо - экономических норм. То, что казалось обычным раньше - становиться неприемлемым ныне. Ходить обвешанной золотыми украшениями - уже смахивает на цыганщину и стало неприличным. В богатом Амстердаме наблюдал, как неприлично ездить на дорогой не экономичной машине. И там же узнал, что по вычурной одежде узнают русских туристов. Мыть машину в озере, где купаются люди - теперь уже неприлично. Вода ценность. Загрязнять воздух, сжигать листву в городе, уже не принято. Воздух ценность. Такой подход должен быть, и будет (мне кажется) к другим природным ресурсами

. Полезных ископаемых становиться МЕНЬШЕ и тратить их на потакание своим статусным комплексам должно стать неприличным. (Этакая социальная ресурсная экология) Когда часть прибыли какого то предприятия расходуется не на расширение его или др. способ пустить ресурсы в оборот, а на "закапывание" этих средств ( и труда нескольких тысяч работников) в покупку яхты размером с эсминец, например. Тут 2 аспекта нравственный и экономический. Это должно стать неприличным и, это должно говорить о низкой экономической эффективности. А статус и достижения должны будут проявляться не обладание ресурсами, а привилегиями в других сферах. Например информационно цифровой. Лайки там и тд

)))

))) Мне "каааца" это будущее.

- "Нет, генацвале! Когда у общества нет цветовой дифференциации штанов, то нет цели! А когда нет цели…"))))

Простите за корявость изложения))

Отредактировано: AlekseyТ - 08 фев 2021 19:09:27

Карма: +421,337.15

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Регистрация: 19.01.2009

Сообщений: 281,931

Читатели: 54

Странная история с найденной уязвимостью в Signal.

Две недели назад Иран заблокировал использование мессенджера на своей территории. В ответ на это Signal предложил пользователям поддержать цифровую демократию в Иране и поучаствовать в создании TLS-прокси, с помощью которых персидские сподвижники смогут обходить блокировку.

В пятницу исследователь DuckSoft разметил на GitHub статью о том, что из-за корявости кода Signal иранские госорганы могут спокойно отследить все такие TLS-прокси и заблокировать их. Там же приводился PoC за авторством исследователя studentmain. А дальше начался цирк.

Ресерчеры направили данные в Signal. Администрация мессенджера выпилила статью на GitHub, сказав, что такие вопросы необходимо обсуждать на форуме Signal. Затем заблокировали DuckSoft на своем форуме, а в Twitter объяснили, что причиной всему этому стала "безответственность исследователя". Мол, если бы он тихонько написал про уязвимость безопасникам Signal, то все было бы ровно. А он зачем-то выкинул это на публику, негодяй. И вообще вел себя неуважительно.

Исследователи перезалили тему на GitHub, уже с соответствующими комментариями.

А в качестве вишенки на торте выступила статья BleepingComputer, которую под нажимом администрации мессенджера журналисты вынуждены были снести, а вместо нее поставили путанное извинение.

Когда ты борешься против цензуры с помощью цензуры.

Есть основания полагать что за Сигналом стоят западные спецслужбы.

Две недели назад Иран заблокировал использование мессенджера на своей территории. В ответ на это Signal предложил пользователям поддержать цифровую демократию в Иране и поучаствовать в создании TLS-прокси, с помощью которых персидские сподвижники смогут обходить блокировку.

В пятницу исследователь DuckSoft разметил на GitHub статью о том, что из-за корявости кода Signal иранские госорганы могут спокойно отследить все такие TLS-прокси и заблокировать их. Там же приводился PoC за авторством исследователя studentmain. А дальше начался цирк.

Ресерчеры направили данные в Signal. Администрация мессенджера выпилила статью на GitHub, сказав, что такие вопросы необходимо обсуждать на форуме Signal. Затем заблокировали DuckSoft на своем форуме, а в Twitter объяснили, что причиной всему этому стала "безответственность исследователя". Мол, если бы он тихонько написал про уязвимость безопасникам Signal, то все было бы ровно. А он зачем-то выкинул это на публику, негодяй. И вообще вел себя неуважительно.

Исследователи перезалили тему на GitHub, уже с соответствующими комментариями.

А в качестве вишенки на торте выступила статья BleepingComputer, которую под нажимом администрации мессенджера журналисты вынуждены были снести, а вместо нее поставили путанное извинение.

Когда ты борешься против цензуры с помощью цензуры.

Есть основания полагать что за Сигналом стоят западные спецслужбы.

Язык ненависти оказывает сдерживающий эффект на демократический дискурс в онлайн-среде. (c) Еврокомиссия

Сейчас на ветке:

412,

Модераторов: 0,

Пользователей: 58,

Гостей: 260,

Ботов: 94

13-i

, AltTab

, Aquarius

, Archangel_

, BUR

, Def803

, GD

, Hoblik

, Hyuga Hayate Kai Kengo

, Igls

, Igor_FF

, Kundus

, Lipa555

, Luddit

, MAO

, Mixandr68

, NavyGator

, Ol@

, OlegNZH-2

, Orthodox

, PeterGirl

, Renderer

, Sergey_New

, South

, VS451

, Vaal

, Zameson

, alb@tros

, aleksa77

, ask

, avr

, budnik

, evgenich

, gmk

, jeffa

, pumpkin

, real 59

, saadam

, shova

, sinderella

, tigra

, vallll

, Верноразящий

, Жигули

, Лета

, Львович

, Мастер Фикс

, Мишаня

, Плюрализмик

, Помор 64

, Рождественский

, Свой

, Серега 105

, Слава67

, Старый кэп I

, Суринамо

, Терра

, миннезингер